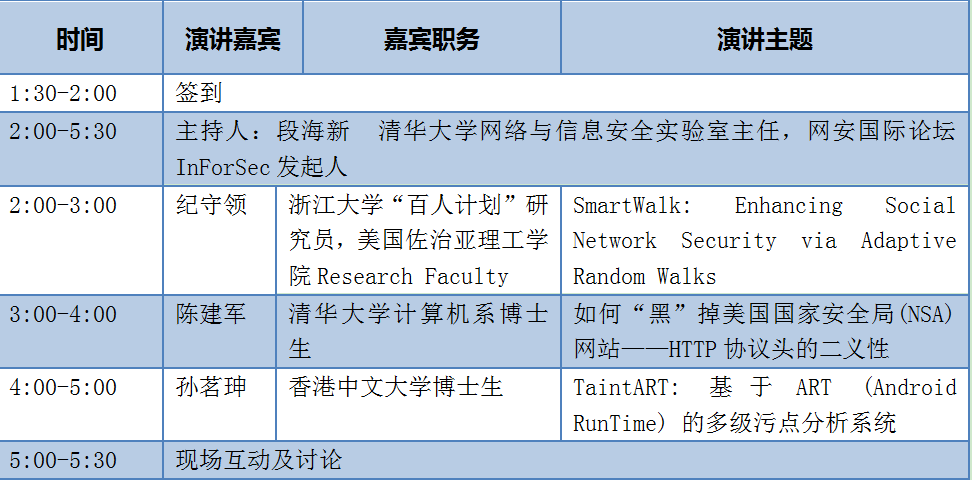

本次InForSec学术论坛主题为国际网络安全顶级会议CCS2016报告分享,将于11月20日在武汉大学计算机学院8楼报告厅举办。届时清华大学网络与信息安全实验室主任段海新、浙江大学“百人计划”研究员,美国佐治亚理工学院Research Faculty纪守领、清华大学计算机系博士生陈建军、香港中文大学博士生孙茗珅将针对自己研究领域带来精彩演讲,分享各自的研究成果、并提供新的解决思路。

时间:11月20日下午2:00~5:30

地点:湖北省武汉市武昌珞珈山武汉大学计算机学院8楼报告厅

主办单位:网安国际学术论坛InForSec

承办单位:武汉大学计算机学院

嘉宾介绍:

1、纪守领

演讲主题: SmartWalk: Enhancing Social Network Security via Adaptive Random Walks

演讲人简介:

演讲人简介:

浙江大学“百人计划”研究员、佐治亚理工学院Research Faculty、博士生导师。2013年获佐治亚州立大学计算机科学博士学位,2015年获佐治亚理工电子与计算机工程博士学位。研究方向主要为:大数据安全隐私、数据驱动安全、网络安全、智能设备安全、计算机网络等。发表论文70余篇。

演讲内容摘要:

Random walks form a critical foundation in many social network-based security systems and applications. Currently, the design of such social security mechanisms is limited to the classical paradigm of using fixed-length random walks for all nodes on a social graph. However, the fixed-length walk paradigm induces a poor trade-off between security and other desirable properties. In this paper, we propose SmartWalk, a security enhancing system which incorporates adaptive random walks in social network security applications. We utilize a set of supervised machine learning techniques to predict the necessary random walk length based on the structural characteristics of a social graph. Using experiments on multiple real world topologies, we show that the desired walk length starting from a specific node can be well predicted given the local features of the node, and limited knowledge for a small set of training nodes. We describe node-adaptive and path-adaptive random walk usage models, where the walk length adaptively changes based on the starting node and the intermediate nodes on the path, respectively. We experimentally demonstrate the applicability of adaptive random walks on a number of social network based security and privacy systems, including Sybil defenses, anonymous communication and link privacy preserving systems, and show up to two orders of magnitude improvement in performance.

2、陈建军

演讲主题:如何“黑”掉美国国家安全局(NSA)网站——HTTP协议头的二义性

演讲人简介:

陈建军,清华大学博士生,导师段海新教授。 2013年在武汉大学完成本科学业后,被保送到清华,2015年到美国UC Berkeley在Vern Paxson指导下进行访问研究。目前发表了三篇网络安全顶级会议论文(NDSS, CCS, IEEE S&P),其中关于CDN转发循环攻击的NDSS论文以第一作者身份获得会议 “杰出论文奖”,这是中国学者首次获得的网络安全顶级会议的最佳论文奖。他的研究成果不仅受到安全学术界认可,还协助众多国内外厂商和开源软件修复多个漏洞。

演讲内容摘要:

我们发现了互联网中应用最广泛的HTTP协议重大安全漏洞Host of Toubles,影响大量HTTP软件,可以造成缓存污染,防火墙绕过等攻击,这一成果发表在国际安全顶级会议CCS 2016上。该漏洞是由于不同HTTP实现解析和处理HTTP请求中的Host头不一致造成的。通过利用这种不一致性,攻击者只需要发送一个精心构造的HTTP请求,便可以实现污染ISP缓存(包括毒鱿鱼攻击), 污染CDN缓存,绕过防火墙,绕过WAF等攻击。这些攻击,特别是污染ISP缓存攻击,对互联网安全有重大影响,我们的大规模测量结果显示97%的ISP缓存用户都可以被我们发现的攻击影响。

3、演讲人:孙茗珅

演讲主题:TaintART: 基于 ART (Android RunTime) 的多级污点分析系统

演讲人介绍:孙茗珅博士毕业于香港中文大学 (The Chinese University of Hong Kong) 计算机科学与技术系,网络系统研究实验室 (Advanced Networking and System Research Laboratory),师从 John C.S. Lui 教授。博士期间,他多次在国际会议 (CCS, RAID, ACSAC 等) 上发表论文以及演讲,并积极参与会议、期刊的审稿。主要的研究方向是移动系统安全、恶意软件分析。主页:http://www.cse.cuhk.edu.hk/~mssun

演讲内容摘要:近期, Android 使用了 AOT (ahead-of-time) 编译器替代了原有的 Dalvik JIT 编译器。这个 AOT 编译器可以在安装阶段把字节码 (bytecode) 转换成原生的机器码 (native machine code)。在这次演讲中,作者介绍了在这种新的编译策略下,如何利用编译器实现污点分析系统。作者通过修改 Android 原有的 AOT 编译器,利用 CPU 寄存器快速访问污点标记,实现了一个高效的污点分析系统,使得污点分析在 ART 上成为可能。